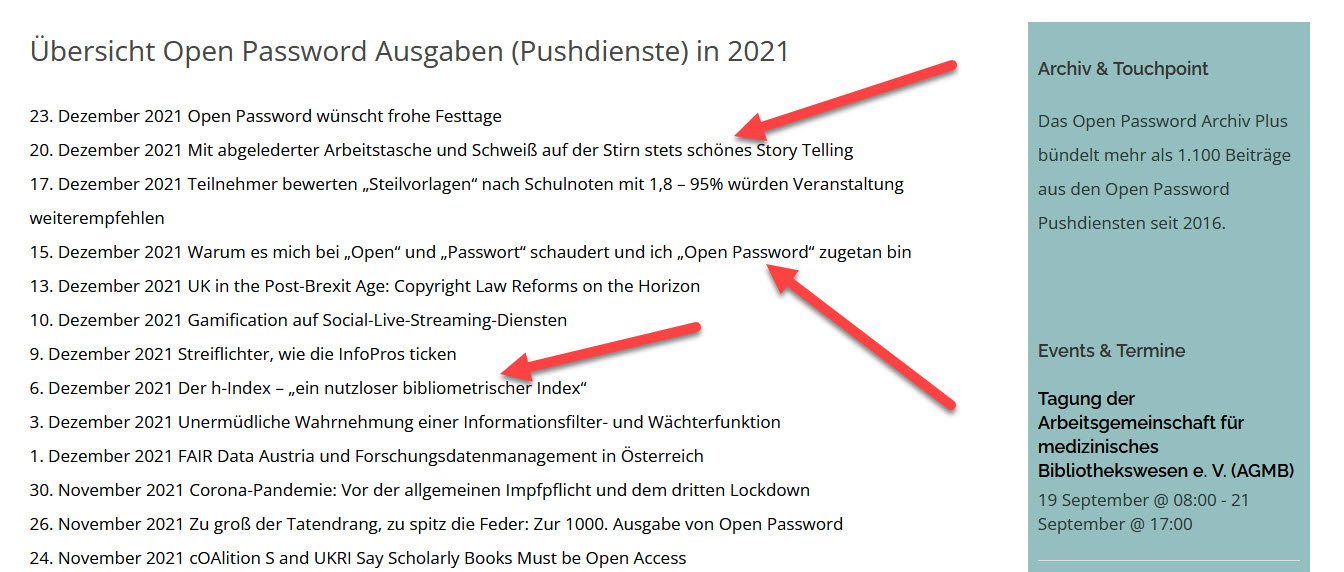

Open Password – Montag, den 26. April 2021

# 914

Digitalkonzerne – Globaler Süden – Michael Kwent – ROAR Magazine – Digitaler Kapitalismus – Früherer Kapitalismus – Colonization of Education – Labor Exploitation – Löhne und Arbeitsbedingungen – USA – China – Demokratische Republik Kongo – Marktführer – Political Domination and the Means of Violence – Grassroots Movements – Bananenrepubliken – Schwellenländer – Liberale Öffentlichkeit – Massenproteste – Ethik-Kodex – Europäische Kommission – UN – Maschinelles Lernen – Bildähnlichkeitssuche – Künstliche Intelligenz – Historische Bibliotheksbestände – Klaus Kempf – Markus Brantl – Thomas Meiers – Thomas Wolf – Bayerische Staatsbibliothek – Upload-Funktion – Nutzererfahrungen – Allgemeiner Viewer – Upload-Option – Gewichtung der Suchparameter – CPU-Kerne – Open Source – International Image Interoperability Frameworks – Named-Entity-Recognition und -suche – Münchener Digitalisierungszentrum – Streaming – Nutzung – Civey – E.ON Energieatlas – Videos – Podcasts – Spiele – Nutzung Sozialer Medien – Facebook – Instagram – Faktenkontor – Toluna – Altersgruppen

1.

Titelgeschichte: Künstliche Intelligenz erschließt historische Bibliotheksbestände – Upload-Funktion – Grenzen der Bildähnlichkeitssuche – Fazit und Perspektiven

2.

Über den Tellerrand: Den Einfluss der Digitalkonzerne auf den „Globalen Süden“ erörtern? Dazu fehlt weiter ein angemessener Bezugsrahmen

Streaming – Nutzung Sozialer Medien

Über den Tellerrand (42)

Den Einfluss der Digitalkonzerne auf den „Globalen Süden“ erörtern? Dazu fehlt weiter

ein angemessener Bezugsrahmen.

Michael Kwet, Digital colonialism: the evolution of American empire, in: ROAR Magazine, „an independent journal of the radical imagination providing grassroots perspectives from the frontlines of the global struggle for real democracy“, http:// roarmag.org, März 2021. Der Autor stellt seinem Beitrag ein kurzes Fazit voran: „American „Big Tech“ corporations are gaining massive profits through their control over business, labor, social media and entertainment in the Global South.“ Zur Relevance seiner Fragestellung merkt er an: „While the expanded dominance of these corporations in their domestic markets is the subject of numerous critical analyses, their global reach is seldom discussed, especially by dominant intellectuals in the American empire.“

Zur Klärung seines Grundbegriffes des „Digitalen Kolonialismus“ kontrastiert Kwet ihn mit dem früheren Kolonialismus: „Under classic colonialism, European seized and settled foreign land; installed infrastructure like military forts, sea ports and railways; deployed gunboats for economic penetration and military conquest; constructed heavy machinery and exploited labour to extract raw material; erected panioptic structures to police workers; … siphoned out Indigenous knowledge for manufacturing processes; shipped the raw materials back to the mother country for the production of manufactured goods; undermined Global South markets with cheap manufactured goods; perpetuated dependency of peoples and nations in the Global South in an unequal global division of labor; and expanded market, diplomatic and military domination for profit and plunder.

In other words, colonialism depended upon ownership and control of territory and infrastructure, the extraction of labor, knowledge and commodities and the exercise of state power.“

Kwet verweist bei seiner Charakterisierung des „digitialen Kpitalismus“ auf die Seekabel der Internetkonzerne zur Datenübertragung, die Serverfarmen für Cloud-Dienste, die Versuche, proprietäre statt offene Software in den Entwicklungsländern durchzusetzen und – unter der Überschrift „Colonization of Education“ – die Verfügbarmachung von Training, Hardware und (proprietärer) Software in den Schulen von Südafrika. In den drei Absätzen unter „Labor Exploitation“ wird im ersten Absatz auf das Schürfen von Kobalt in der Demokratischen Republik Kongo mit Kinderarbeit und krankheitsmachenden Arbeitsbedingungen eingegangen. Im zweiten Absatz werden die geringen Löhne in lateinamerikanischen Ländern im Vergleich zu den westlichen Ländern angeführt. Im dritten Abschnitt heißt es: „Countries in the South also offer an abundance of cheap labor for tech giants. This includes data annotation for artificial intelligence datasets, call-center workers and content moderators for social media giants like Facebook. Content moderators cleanse social media feeds of distributing content, such as gore and sexually explicit material, often leaving them psychologically damaged. Yet, a content moderator in a country like India can make as little as $3,500 per year – and that is after a pay increase from $1,400.

Zur Frage, ob die USA oder China die dominierenden Kolonialmächte sind, kommt Kwet zu einem eindeutigen Ergebnis: „In reality, the US ist the supreme tech empire. Outside the US and Chinese borders, the US lead in the categories of search engines (Google); web browsers (Google Chrome, Apple Safari); smartphones and tablet operating systems (Google Android, Apple iOS); desktop and laptop operating systems (Microsoft Windows, macOS); office software (Microsoft Office, Google G Suite, Apple iWork); cloud infrastructure and services (Amazon, Microsoft, Google, IBM); social networking platforms (Facebook, Twitter); transportation (Uber, Lyft); business networking (Microsoft, LinkeIn); streaming entertainment (Google, YouTube, Netflix. Hulu) and online advertising (Google, Facebook) – among others.

The upshot is, whether you are an individual or a business, if you are using a computer, American companies benefit the most. They own the digital ecosystem.“

Im Teil „Political Domination and the Means of Violence“ schreibt Kwet unter anderem: „Governments and law enforcement agencies, in turn, form partnerships with tech giants to do their dirty work. In 2013. Edward Snowden famously revealed that Microsoft, Yahoo, Google, Facebook, Pal Talk, YouTube, Skype, AOL and Apple all shared information with the National Scurity Agency via the PRISM program.“ Ferner führt der Autor Kooperationen vorwiegend mit Schwellenländern in den Bereichen Überwachungssysteme und Gefängnis-Management-Systeme an.

Der Autor empfiehlt zur Eliminierung des Digitalen Kolonialismus: „To stamp out digital colonialism, we need a different conceptual framework, that challenge, root causes and major actors, in connection with grassroots movements willing to confront capitalism, and authoritarianism, American empire, and its intellectual supporters.“

Kommentar: Kwets Beweisführung ist kritisierbar, weil seine Grundbegriffe, geht man den mit ihnen implizierten Behauptungen nach, nicht standhalten, weil seine Charakterisierungen und Beweisführungen des „digitalen Kapitalismus“ aus anscheinend zufällig gewählten Beispiele und anekdotische Evidenzen bestehen (während im Rückblick koloniale Strukturen systematischer aufgelistet werden) und weil die von ihm empfohlene Strategie scheitern muss.

Nationen können von den Digitalkonzernen nicht politisch, wirtschaftlich und sozial dominiert geschweige kontrolliert werden, weil sie untereinander konkurrieren und nur ein Teil der Wirtschaft auch in den Entwicklungsländern sind. Politische Einflussnahmen, die unabhängig von den Digitalkonzernen auf Entwicklungsländer ausgeübt werden, sind mindestens ebenso wichtig wie die Einflussnahme der Konzerne. Von einer durchgehenden Symbiose zwischen Digitalkonzernen und Politik (wie beispielsweise in den früheren „Bananenrepubliken“) kann in keinem Land der Rede sein, so dass von einer umfassenden Herrschaft, wie sie für den früheren Kolonialismus kennzeichnend war, nichts zu sehen ist. Der Begriff des „Digitalen Kapitalismus“ dürfte daher eher erkenntnishemmend statt erkenntnisfördernd wirken.

Den „Globalen Süden“ (als Gegensatz zum „reichen Norden) gibt es angesichts der wachsenden Zahl der Schwellenländer nicht. Überhaupt geht es aus Sicht der Schwellen- und Entwicklungsländer weniger darum, sich von den Einflussnahmen der Digitalkonzerne zu befreien als im Fortschreiten weltweiter Digitalisierung nicht (weiter) abgehängt zu werden. Damit das nicht geschieht, dazu leisten die Digitalkonzerne einen Beitrag (wenngleich möglicherweise mit proprietärer Software), eine Leistung, die wie alle anderen Aktivitäten der Digitalkonzerne von Kwent ausschließlich negativ gewürdigt werden. Die Aufgabenbereiche, die die Digitalkonzerne an Länder mit einem geringeren Lohnniveau outgesourced haben, klingen nach den Beispielen von Kwet zum guten Teil nicht so, als ob die Arbeitsbedingungen fürchterlich wären (die Bergleute im Kongo hier ausdrücklich ausgenommen). Noch ist die Verwendung des Begriffes „Ausbeutung“ erkenntniserhellend, wenn sich die Digitalkonzerne bei der Zahlung von Löhnen an dem Lohnniveau in einem Schwellenland orientieren.

Bürgerinitiativen („grassroots movements“) sind in Entwicklungsländern weitaus schwächer als in den westlichen Ländern, weil sich ihre Bürger im Kampf um das tägliche Auskommen gemeinwohlorientierte Tätigkeiten oder die Teilnahme an Mobilisierungen um ihrer selbst willen weniger leisten können und eine liberale Öffentlichkeit als geborener Bundesgenosse für Bürgerinitiativen häufig fehlt. Massenproteste, in denen einzelne Bürgerinitiativen eine Rolle spielen mögen, sind möglich, richten sich dann aber meistens gegen autoritäre, korrupte und inkompetente Regierungen.

Statt Bürgerinitiativen als Lösung für die Abhängigkeit von Entwicklungsländern von Digitalkonzernen zu propagieren, bedürfte es eines differenzierteren Blicks auf die Problematik, einer weniger oberflächlichen Argumentation, des Druck der liberalen Öffentlichkeit in den westlichen Ländern und einer Verpflichtung der Internet-Konzerne und der Unternehmen anderer Branchen auf einen weltweit geltenden Ethik-Kodex seitens der US-Regierung, der Europäischen Kommission und der UN. Das Thema, das Kwent aufgegriffen hat, sollte weiter erörtert werden, aber in einem angemessenen Bezugsrahmen.

Maschinelles Lernen

Auf der Suche nach dem verborgenen Bild

Künstliche Intelligenz erschließt

historische Bibliotheksbestände

Upload-Funktion – Grenzen der Bildähnlichkeitssuche – Fazit und Perspektiven

Von Klaus Kempf, Markus Brantl, Thomas Meiers und Thomas Wolf

Dritter Teil

__________________________________________________________________________________

Die Applikation mit der Upload-Möglichkeit durch den Nutzer

__________________________________________________________________________________

Um den Zugang für den Nutzer möglichst einfach zu halten, war die Bildähnlichkeitssuche von Anfang an als Web-Applikation geplant. Der meistgenutzte Einstieg in die Bildähnlichkeitssuche ist ein Pool aus teils handverlesenen Bildvorlagen, die verschiedenen Kategorien zugeordnet sind. Diese Auswahl versteht sich als Einladung zum Stöbern und Entdecken. Hier findet man zum Beispiel eine Auswahl von Porträts aus verschiedenen Epochen, Abbildungen von Tieren und Pflanzen, außerdem zahlreiche Architekturzeichnungen, Ansichten von Bauwerken, ferner Landkarten, Wappen, Bucheinbände, Titelblätter, Exlibris und einiges mehr. Ungeachtet der Kategorien hat der Nutzer die Möglichkeit, sich Bilder als reine, ungefilterte Zufallsauswahl anzeigen zu lassen. Die Ergebnisliste erscheint dann als bunt durcheinandergewürfeltes Sammelsurium.

Bei einem Einstieg über die Kategorien oder die Zufallsauswahl beginnt die eigentliche Ähnlichkeitssuche erst ab dem zweiten Schritt. Sobald der Nutzer ein für ihn interessantes Motiv ausgesucht hat, kann er explizit mit diesem Bild nach ähnlichen Abbildungen suchen. Mit den Motiven der Trefferliste lassen sich dann beliebig viele weitere Ähnlichkeitssuchen beginnen. Der Nutzer verliert sich – was durchaus intendiert ist – stöbernd im Bestand der Bilder. Auf diese Weise werden nützliche, überraschende und teils auch skurrile Entdeckungen gemacht: Mittelalterliche Miniaturen ähneln Zeitungsfotos. Kupferstiche finden sich in unterschiedlichen Kolorierungen und Qualitäten in anderen Werken desselben Verlages. Es findet sich buchstäblich „Abgekupfertes“, wenn ein Motiv in leichter Abwandlung in einem späteren Werk erscheint. Bei aller optischen Attraktivität stellt das Angebot für den Nutzer eine gewisse Herausforderung dar und seine Geduld häufig auf die Probe. Denn nicht jedem Anwender dürfte die Herangehensweise intuitiv klar sein. Nicht jeder Suchtreffer ergibt semantisch einen Sinn, auch wenn der Algorithmus der Anwendung plausible Ähnlichkeiten entdeckt. Auch dürften die Erwartungen an die Treffergenauigkeit und die Leistungsmöglichkeiten der Software in einigen Fällen zu hoch sein.

Ein alternativer Einstieg in die Bildähnlichkeitssuche wurde zusätzlich außerhalb der eigentlichen Applikation verankert, nämlich im allgemeinen Viewer, der den Nutzern zum Durchblättern und Betrachten aller Digitalisate der BSB dient. Über eine Schnittstelle im Hintergrund wird bei jedem Blättervorgang geprüft, ob für die aktuell geöffneten Seiten Informationen im Bildindex abgelegt sind. Ist dies der Fall, lässt sich unmittelbar eine Ähnlichkeitssuche mit Inhalten dieser Seite starten.

Für Nutzer, die gezielt nach einem bestimmten Motiv suchen, besteht die Möglichkeit, eine beliebige eigene Bildvorlage per Upload als Suchvorlage einzusetzen. Dadurch ist er nicht darauf angewiesen, sich bei den Suchvorlagen nur innerhalb des Bildbestandes der BSB zu bewegen. Stattdessen ist es möglich, eigene Abbildungen in die Suche einzubringen. Beispielsweise kann ein Heraldiker oder Ahnenforscher den Scan eines Wappens hochladen, um in den zahlreichen digitalisierten Bänden mit Wappensammlungen der BSB fündig zu werden. Ein Buchwissenschaftler entdeckt Schmuckinitialen oder fahndet nach der Verwendung von Kupferplatten in unterschiedlichsten Bänden des 16. Jahrhunderts. Wer sich für alte Zeitungen interessiert, wird mit Fotos fündig, kann aber auch auf Werbeanzeigen stoßen.

Die von den Nutzern hochgeladenen Bilder werden nicht in den Bestand eingebracht; nach einmaliger Verwendung für eine Suche werden Uploads umgehend wieder gelöscht. Die Upload-Option gehört zu den beliebtesten Funktionen des Online-Angebotes.

Das Frontend bietet zudem eine Konfigurationsmöglichkeit zur Gewichtung der Suchparameter. So kann der Schwerpunkt auf die Farb- oder die Kantenmerkmale verschoben werden. Die besten Treffer ergeben sich bei einem ausgewogenen Verhältnis von Farb- und Kantenmerkmalen. Eine Suche nach reiner Farbähnlichkeit ergibt allerdings keinen Sinn, da Farbe allein kein ausreichendes Ähnlichkeitskriterium ist.

Durch Vorgabe eines Schwellenwertes (zwischen 0,1 und 1,0) lässt sich bestimmen, wie stark die Ergebnisbilder vom Suchbild abweichen sollten. Je niedriger der Wert, desto größer die zulässigen Differenzen. Hierbei ergeben sich die besten Treffer bei einem Wert zwischen 0,85 und 0,95.

Abbildung 3: Ähnlichkeitssuche durch Deskriptorenvergleich

In der Datenbank sind entsprechend zu den 54 Millionen Bilder und Bildsegmente die gleiche Anzahl von Deskriptoren gespeichert. Pro Suchanfrage findet stets ein Vergleich über alle 54 Millionen Deskriptoren statt. Dieser Prozess dauert relativ lange, zu lange für eine Nutzung via Internet. Um die Wartezeit für den Nutzer so gering wie möglich zu halten, ist die Applikation so ausgelegt, dass die Suchanfrage auf mehrere Prozessoren des Servers (CPU-Kerne) verteilt werden kann. Hierzu wird die Liste der Bestands-Deskriptoren in gleich große Teillisten aufgeteilt, die jeweils auf einem CPU-Kern durchlaufen werden. Danach werden die Einzelergebnisse zu einem Resultat vereint. Eine typische Suchanfrage dauert eine bis fünf Sekunden, längstens aber zehn Sekunden. Die Geschwindigkeit ist abhängig von der Anzahl der parallel laufenden Suchanfragen. Sind viele Nutzer gleichzeitig aktiv, teilt sich die Kapazität entsprechend auf.

__________________________________________________________________________________

Grenzen

__________________________________________________________________________________

An ihre Grenzen stößt die Bildsuche, wenn es um die spezifischen Eigenschaften des Bestandes der BSB geht:

Auf der Seite stehende Bilder (in digitalisierten Büchern häufig zu finden) werden ohne Korrektur der Position verarbeitet.

Kontrastarme, also „blasse“ Bilder werden nur unzureichend erkannt oder es wird der Zusammenhang nicht erkannt. Dies trifft für Handzeichnungen und Lithographien zu und führt gelegentlich zu „geköpften“ Personen oder anderweitig unvollständig erfassten Motiven.

Zwar konnten mit den Verfahren des maschinellen Lernens irrelevante Bildinformationen beseitigt werden. Dennoch ist der Anteil an unbrauchbaren Bildern mit geschätzten zehn bis zwanzig Prozent relativ hoch. Dazu gehören vor allem Tabellen, Musiknoten und handschriftliche Werke, die viel zu oft fälschlich als Bilder erkannt werden.

__________________________________________________________________________________

Fazit und Perspektiven

_________________________________________________________________________________

Die Bildähnlichkeitssuche etablierte sich schon bald nach dem Online-Gang als feste Größe im digitalen Angebots-Portfolio der BSB. Sie gehört mit rund 4.000 Besuchern und mehr als 50.000 Seitenaufrufen pro Woche zu den beliebten und erfolgreichen Angeboten des Münchener Digitalisierungszentrums. Die Bildähnlichkeitssuche fokussiert sich auf den Reichtum an Bildern, Illuminationen, Holzschnitten, Graphiken, Zeichnungen und Emblemen, die bislang in Handschriften, Inkunabeln und historischen Buchbeständen verborgen waren und dank dieser Technologie in den Vordergrund gerückt werden.

Derzeit wird die Bildähnlichkeitssuche mit einer technischen Lösung betrieben, die im Kern aus dem Jahr 2011 stammt und stabil arbeitet. Die Softwarelösung wurde damals zusammen mit einem (halb)kommerziellen Partner prototypisch entwickelt und lizensiert. Sie ist zwischenzeitlich in die Jahre gekommen und eine Nachfolgelösung ist notwendig. Letztere sollte auf jeden Fall im Unterschied zu heute eine Open-Source-basierte, Inhouse-entwickelte Anwendung sein.

Hier sind verschiedene Ansätze denkbar. Welcher auch immer den Zuschlag erhält, muss der Tatsache Rechnung tragen, dass die Bayerische Staatsbibliothek zwischenzeitlich ihre Politik der Datenpräsentation bzw. -bereitstellung für ihrer Retrodigitalisate grundlegend neu ausgerichtet hat. Derzeit sind noch historisch bedingt über ein Dutzend unterschiedliche Online-Viewer für die Retrodigitalisate im Einsatz, so dass sich auch von einem „Viewer-Zoo“ sprechen lässt. Dieser sollte weitgehend durch eine einheitliche technische Infrastruktur abgelöst werden. Wir haben uns dann für eine Anwendung des International Image Interoperability Frameworks (IIIF) entschieden[1]. Konsequenterweise muss auch die für die Bildähnlichkeitssuche gesuchte neue technische Lösung eine sein, die sich entweder aus dem IIIF-Ansatz ergibt, sich mit ihm kombinieren lässt oder sich zumindest kompatibel zu ihm verhält.[2]

Dieser integrative Ansatz gilt auch für die Anwendung weiterer Suchstrategien, die auf Machine Learning basieren, wie z.B. die Named-Entity-Recognition und -Suche, die derzeit am Gesamtbestand aller Volltexte aus den 2,5 Millionen Werken des MDZ experimentell erprobt wird. Von entscheidender Bedeutung ist auch hier die Überlegung, dass die Schaffung von (noch) mehr Suchkomfort für den Nutzer nur mit einem Entwicklungs- und Pflegeaufwand einhergehen darf, der von den an chronischen Personalengpässen leidenden für die „digitale Bibliothek“ zuständigen Organisationsbereichen des Hauses mittel- und langfristig geleistet werden kann.

Die Autoren: Klaus Kempf, Bayerische Staatsbibliothek, München, klaus.kempf@bsb-muenchen.de – Dr. Markus Brantl, Bayerische Staatsbibliothek, München, markus.brantl@bsb-muenchen.de – Thomas Meiers, Heinrich-Hertz-Institut, Fraunhofer Institut für Nachrichtentechnik, Berlin, thomas.meiers@hhi.fraunhofer.de – Dr. Thomas Wolf, Bayerische Staatsbibliothek, München, thomas.wolf@bsb-muenchen.de

[2] Vgl. Brantl,M., Eichinger,R. , Wolf,T. (2016), Ein neuer offener Standard für Bildrepositorien – das International Image Interoperability Framework (IIIF) im Einsatz an der Bayerischen Staatsbibliothek. In: ABI Technik 2016; 36(2): 105-113. Gemeinsam mit dem Fraunhofer Heinrich-Hertz-Institut wurde eineIIIF-Mirado-Viewer-Implementierung -der Bildähnlichkeitssuche experimentell erprobt, um damit z.B. deren Bedienkomfort gezielt anzuheben, sieheo. ., S.113

Streaming

55 Prozent der Bundesbürger streamen

mindestens einmal die Woche

(E.ON) Streaming boomt: Mehr als jeder zweite Deutsche konsumiert regelmäßig Inhalte wie Videos, Musik, Podcasts oder Spiele über das Internet – und auch Nachhaltigkeit spielt dabei für viele eine Rolle. Zu diesen Ergebnissen kommt eine repräsentative Civey-Umfrage für den E.ON Energieatlas, der unter https://energieatlas.eon.de abrufbar ist.

55 Prozent der Bundesbürgerinnen geben an, mindestens einmal wöchentlich übers Netz zu streamen. Familien mit Kindern nutzen solche Angebote mit 70 Prozent überdurchschnittlich häufig. Bei den 18- bis 29-Jährigen ist die Streaming-Quote am höchsten, hier sind es rund acht von zehn Befragten. Bei älteren Befragten ist der Anteilgeringer (50 bis 64 Jahre: 49 Prozent; 65 und älter: 31 Prozent).

Die beliebtesten Streaming-Inhalte sind Videos, sie werden von 71 Prozent der Streaming-Fans mindestens einmal wöchentlich abgerufen. Danach folgen Musik (49,5 Prozent), Podcasts (22 Prozent) und Spiele (11 Prozent). Rund ein Viertel der Befragten konsumiert die Inhalte „zwei bis drei Stunden“ täglich. „Mehr als fünf Stunden“ streamt nur jeder 20. Ferner lässt sich ein Stadt-Land-Gefälle erkennen.

Nutzung Sozialer Medien

60% der Internet-Nutzer sind bei Facebook,

aber Zustimmung unter Jüngeren bricht ein

Marktanteil von Instagram steigt auf 46 Prozent

(Faktenkontor) Sechs von zehn Internet-Nutzern ab 16 Jahren in Deutschland verwenden nach eigenen Angaben Facebook. Der Marktanteil des sozialen Netzwerks landet damit im zweiten Jahr in Folge auf einem historischen Tiefstand. Über alle Altersgruppen hinweg kann sich Facebook damit zwar auf niedrigerem Niveau stabilisieren – doch unter Teenagern setzt sich der Absturz der vergangenen Jahre fort. In der Gruppe der Nutzer zwischen 16 und 19 Jahren verliert Facebook weitere vier Prozentpunkte: Nur noch 32 Prozent der Onliner in diesem Alter nutzen Facebook. Zum ersten Mal verliert auch Instagram Marktanteile in dieser Zielgruppe. Das sind Ergebnisse des aktuellen Social-Media-Atlas 2021 der Hamburger Kommunikationsberatung Faktenkontor und des Marktforschers Toluna, für den 3.500 Internet-Nutzer repräsentativ befragt wurden.

Ebenfalls rückläufig ist der Anteil der Twens, die nach eigenen Angaben Facebook nutzen. Er sank um fünf Prozentpunkte auf 68 Prozent. Bei Internet-Nutzern in ihren 30ern konnte das soziale Netzwerk hingegen um drei Prozentpunkte zulegen. In dieser Generation ist Facebook am erfolgreichsten: Drei von vier Onlinern zwischen 30 und 39 Jahren nutzen den Dienst – mehr als in jeder anderen Altersgruppe. Bis 2014 hielten die Teenager diesen Top-Spot. In den höheren Altersklassen zeigt sich hingegen kaum Bewegung: Zwischen 40 und 49 nutzen 65 Prozent der Onliner Facebook (+1), zwischen 50 und 59 sind es 61 Prozent (+2), ab 60 Jahren 45 Prozent (-1).

Die 2015 begonnene Überalterung der Nutzerbasis des Netzwerks setzt sich damit fort. Dazu Dr. Roland Heintze, Geschäftsführender Gesellschafter des Faktenkontors: „Facebook taugt nicht mehr als Universallösung in der Social-Media-Kommunikation. Um alle Zielgruppen zu erreichen, müssen ihre jeweils bevorzugten Kanäle im Social Web identifiziert und passend bespielt werden. Und gerade für die Jüngsten ist das nicht Facebook.“

Als Unternehmen konnte Facebook die zutage getretenen Schwächen durch Zukäufe anderer, in dieser Zielgruppe erfolgreicherer Social-Media-Dienste ausgleichen. Insbesondere Instagram bewies sich hier in den letzten Jahren als Rettungsleine zu den Teenies. Doch diese Zeit ist schon wieder vorbei: Insgesamt kann Instagram seine Marktposition zwar weiter ausbauen. 46 Prozent aller Onliner ab 16 Jahren nutzen Instagram, sechs Prozent mehr als im Vorjahr. Auch die Nutzung steigt in fast allen Altersgruppen – bis auf die Teenager. Dort bricht der Marktanteil nach Jahren durchgehenden Wachstums auf einen Schlag elf Prozentpunkte ein. 80 Prozent der 16 bis 19-jährigen Onliner in Deutschland nutzen „Instagram“, 82 Prozent der 20- bis 29-Jährigen. Noch einmal Heintze: „Der Kampf um den Spitzenplatz in der Social-Media-Nutzung der Jüngsten wird rund alle sechs Jahre unter völlig neuen Wettstreitern neu ausgetragen werden.“

Open Password

Forum und Nachrichten

für die Informationsbranche

im deutschsprachigen Raum

Neue Ausgaben von Open Password erscheinen drei- bis viermal in der Woche.

Wer den E-Mai-Service kostenfrei abonnieren möchte – bitte unter www.password-online.de eintragen.

Die aktuelle Ausgabe von Open Password ist unmittelbar nach ihrem Erscheinen im Web abzurufen. www.password-online.de/archiv. Das gilt auch für alle früher erschienenen Ausgaben.

International Co-operation Partner:

Outsell (London)

Business Industry Information Association/BIIA (Hongkong)

Anzeige

FAQ + Hilfe