Open Password – Mittwoch, den 25. Mai 2022

# 1076

Über den Tellerrand

IT-Prognosen – IT-Reifeprozesse – Run auf die Cloud – Geschäftskritische Anwendungen – Remote Work – Micro Focus – Pandemie – Julian Fish – Digitale Tansformation – Digital-First-Strategie – Cloud-Verlagerungen – Ed Airey – COBOL Solutions – Sensorbasiertes Internet of Things – Gesundheitsschutz – Corona-Pandemie – Jan Bose – Alpha-Omega Technology – CO2-Sensoren – Klimaschutz – Infektionsschutz – Funktechnologien – Chip-Mangel – Funkstandards – Energieverbrauch – Umweltbundesamt – LoRaWan – Hochwasser-Warnsysteme – Project Carbdown – Low Power Wide Area Network – Narrowband IoT – Datacake – Power BI – Microsoft – The Things Stack – Amazon Web Service

IT-Prognosen – Security-Prognosen – Datenschutz – Digitale Kommunikation – Embedded Software – Deep Fakes – Internet der Dinge -Tamir Bechor – CYMOTIVE Technologies – Cyberkriminelle – Partnerschaften – Digitales Vertrauen – Cloud – Helmut Semmelmayer – tenfold Software – Hybride Arbeitsumgebungen – Pandemie – Cloud-Dienste – Home Office – Automatisierte Lösungen – Software für Benutzer- und Berechtigungsverwaltung – Philippe Kubinga – Axis Communications – Zero Trust Netzwerke – Digitale Identität – Authentifizierung von Videos – Standards – Gerhard Zehethofer – Forge Rock – Passwortlose Authentifizierung – Familienkonten – Pay TV – Digitales Portemonnaie – Phil Leatham – YesWeHack Deutschland – Bürgerservices – Cloud Security – Bug Fixes

Titel 1

IT-Prognosen

Reifeprozesse der IT schreiten voran, Run auf die Cloud, auch kritische Anwendungen remote verfügbar

Titel 2

IoT-Prognosen

Mehr Gesundheits- und Klimaschutz durch sensorbasiertes „Internet of Things“ – Von Jan Bose, CEO Alpha-Omega Technology GmbH

Titel 3

Security-Prognosen

Datenschutz, Digitale Kommunikation, Embedded Software und Deep Fakes

IT-Prognosen

Reifeprozesse der IT schreiten voran,

Run auf die Cloud,

auch kritische Anwendungen remote verfügbar

(Micro Focus) Die Pandemie hat deutlich gemacht, wie wichtig es für Unternehmen ist, flexibel, entschlossen und digital gut aufgestellt zu sein. Konsolidierungen und Transformation ganzer Branchen werden die Zeit über 2022 hinaus prägen. Drei Trends:

____________________________________________________

- Reifeprozesse in der Unternehmens-IT schreiten voran

_____________________________________________________

„2022 werden sich Unternehmen weltweit allmählich von den Einschnitten durch die Corona-Pandemie erholen. Die Rolle der IT wird dabei wichtiger wie nie zuvor: Sie hat seit längerem nicht mehr nur eine unterstützende Funktion, vielmehr werden IT und kaufmännischer Bereich zunehmend verschmelzen. In der Wirtschaft wird durch die Angleichung von Agile, DevOps (Kultur der Zusammenarbeit zwischen Software-Entwicklung und IT-Betrieb) und Value Stream Management die Interaktion zwischen Nachfrage und Lieferung neu definiert, historische Kommunikationsbeschränkungen beseitigt, die organisatorische Ausrichtung gefördert und wertorientierte Diskussionen über Investitionen, Priorisierung und Ausführungsansätze vorangetrieben. Eine neue Denkweise ist gefordert. Agile und DevOps-Praktiken werden sich als De-facto-Standards etablieren. Kontinuierliche Integration und Delivery werden erwartet.“

Julian Fish, Director of Product Management | Micro Focus

___________________________________________________

- Der Run auf die Cloud hält an

_____________________________________________________

„2022 wird es für viele Unternehmen noch dringlicher, ihre Strategie der digitalen Transformation zu beschleunigen. Die letzten 18 Monate waren eine schwierige Lektion für viele IT-Abteilungen, die sich noch nicht vollständig auf eine Digital-First-Strategie umgestellt haben. Bei großen Unternehmen, deren Kerngeschäftsanwendungen in COBOL geschrieben sind oder auf Mainframes laufen, sehen wir eine größere Dynamik in Richtung Cloud-basierter Initiativen. Wir gehen davon aus, dass im Laufe des Jahres noch größere Workloads auf die Plattformen beliebter Cloud-Anbieter verlagert werden und damit die Voraussetzungen für die nächste Generation der Bereitstellung und Modernisierung von Kerngeschäftsanwendungen geschaffen werden.“

Ed Airey, Product Marketing Director, COBOL Solutions | Micro Focus

___________________________________________________________________

- Auch kritische Anwendungen werden remote verfügbar

_____________________________________________________

„Remote Work wird ein wesentlicher Bestandteil der Geschäftswelt bleiben, auch wenn wir die Pandemie endlich überwunden haben. Für Unternehmen bedeutet das, dass Mitarbeiter auch Fernzugriff auf geschäftskritische Anwendungen benötigen – unabhängig davon, an welchem Ort sie sich gerade befinden. Wenn Mitarbeiter von privaten, potenziell unsicheren Netzwerken auf kritische Ressourcen zugreifen sollen, müssen Sicherheitskontrollen und Identitäts- und Zugriffsverwaltungsrichtlinien neugestaltet werden. Das setzt voraus, dass IT-Abteilungen einen vollständigen Überblick haben.“

Stan Wisseman, Chief Security Strategist | Micro Focus

IoT-Prognosen

Mehr Gesundheits- und Klimaschutz

durch sensorbasiertes „Internet of Things“

Von Jan Bose, CEO Alpha Omega Technology GmbH

Jan Bose

Das sensorbasierte Internet of Things kommt im Alltag der Menschen an. Die zunehmende Verbreitung rückt anwenderfreundliche Lösungen und Data Analytics in den Fokus. Lieferengpässe bremsen die Entwicklung.

Mein Unternehmen sieht drei Trends für das sensorbasierte IoT im kommenden Jahr: CO2-Sensoren finden immer mehr Verwendung. Denn für aktuelle Herausforderungen wie den Klima- und den Infektionsschutz können sie einen wichtigen Beitrag leisten. Damit kommt IoT im Alltag der breiten Bevölkerung an. Eine Kombination verschiedener Funktechnologien wie LoRaWAN und NB-IoT ermöglicht den Aufbau von Netzwerken für zahlreiche Anwendungsfälle. Erfassen immer mehr Sensoren immer mehr Daten in immer mehr Lebensbereichen, rücken Themen wie nutzerfreundliche Plattformen und Data Analytics in den Fokus. Der aktuelle Chip-Mangel treibt die Preise und könnte so die Verbreitung von IoT bremsen.

Seit Jahren steigt das Interesse an Funkstandards für die Datenkommunikation im Internet of Things (IoT). Der private Energieverbrauch soll analysiert und gesenkt werden, um die Klimaziele zu erreichen. In der Folge setzen Stadtwerke und Wohnungsunternehmen immer häufiger intelligente Messgeräte ein. Auch Gewerbe und Industrie stellen unabhängig von gesetzlichen Vorgaben zunehmend auf eine smarte Erfassung um. Doch auch jenseits des Energiemanagements findet das sensorbasierte IoT immer mehr Freunde.

_____________________________________________________

Trend 1: LPWAN-Sensoren unterstützen Gesundheits- und Klimaschutz.

_____________________________________________________

Das sensorbasierte IoT kommt immer häufiger für Maßnahmen des Gesundheits- und Klimaschutzes zum Einsatz und wird so Teil des Alltags. Mit der Corona-Pandemie und den SARS-CoV-2-Arbeitsschutzregeln ist das Thema Luftqualität ins Bewusstsein der breiten Öffentlichkeit gerückt. Arbeitgeber sind seit dem letzten Sommer angehalten, die Qualität der Luft über eine CO2-Messung zu kontrollieren. Denn die Höhe des Sauerstoffgehaltes wirkt sich darauf aus, ob sich Menschen mit Influenza oder Covid-19 infizieren. Sensoren überwachen also die Luft in Klassenräumen, Großraumbüros oder Produktionsstätten und melden, wenn festgelegte Grenzwerte erreicht sind. Gemäß Umweltbundesamt sind grundsätzlich Konzentrationen von mehr als 1.000 ppm CO2 in der Raumluft als auffällig zu behandeln, ab einer Konzentration von 2.000 ppm gilt der Wert als inakzeptabel. Viele Bereiche unserer Gesellschaft wie Gastronomie oder Kultur bleiben trotz hoher Infektionszahlen geöffnet. Die Anzahl der Menschen in einem geschlossenen Raum hat direkten Einfluss auf die Infektionsgefahr. Die Auflagen für den erforderlichen Infektionsschutz umzusetzen, erfordert zusätzliches Personal für Eingangskontrollen und ist kostenintensiv. LoRaWAN kann Abhilfe schaffen, ohne persönliche Daten zu erfassen: Infrarot-Lichtschranken und Personen-Counter geben anonym Auskunft über die Auslastung von Geschäften, Restaurants oder Meetingräumen. Auch bei der Überwachung der Schadstoffe in Werkstätten kann ein auf Sensorik basierendes IoT helfen.

Natürlich lassen sich weitere Werte messen wie Temperatur, Bodenfeuchte oder Wasserstände. Auf diese Weise unterstützt das sensorbasierte IoT beim Management der Klimafolgen: Wird etwa der Waldboden mit Bodenfeuchtesensoren überwacht, können die Daten rechtzeitig vor Waldbränden warnen. Und Wasserstandsensoren werden künftig im Zusammenhang mit Hochwasser-Warnsystemen eine Rolle spielen. Der Einsatz von smarter Sensorik ist auch für den aktiven Klimaschutz keine Zukunftsmusik mehr: Das beweisen innovative Klimaschutzprojekte wie das „Project Carbdown“ der Carbon Drawdown Initiative. Die Initiatoren möchten CO2 mithilfe von Gesteinsmehl auf Ackerflächen binden. Ein sensorbasiertes LoRaWAN-IoT misst das absorbierte CO2. Sensoren erfassen dafür die Daten unterirdisch in verschiedenen Bodentiefen.

_____________________________________________________

Trend 2: Funkstandards kombinieren.

_____________________________________________________

Um die Messwerte datenschutzkonform für die weitere Auswertung an einen Server zu übertragen, eignen sich Low Power Wide Area Network (LPWAN) Funkstandards wie Long Range Wide Area Network, kurz LoRaWAN, oder Narrowband IoT, kurz NB-IoT. Sie können geringe Datenmengen mit geringem Stromverbrauch über weite Strecken übertragen. Die Kombination mehrerer LPWAN-Technologien liegt im Trend: Bislang stand zumeist die Frage im Mittelpunkt, welches der beste Funkstandard für ein sensorbasiertes IoT ist. Doch jede Lösung hat Vor- und Nachteile. Wer die Unterschiede kennt und clever kombiniert, kann mehr aus seinen vernetzten Sensoren herausholen und schafft Potenzial für Einsparungen, Wartung oder Gefahrenabwehr. Die Einsatzmöglichkeiten reichen vom Facility Management über den smarten Landwirtschaftsbetrieb bis hin zur Smart City. Ein Beispiel: NB-IoT bringt ähnliche Eigenschaften mit wie LoRaWAN, doch es gibt einen wichtigen Unterschied. NB-IoT nutzt das bestehende Netz der großen deutschen Mobilfunkanbieter und kann daher fast überall betrieben werden. So kann NB-IoT gut an solchen Einsatzorten einspringen, die LoRaWAN nicht abdeckt, weil die Aufstellung zusätzlicher Gateways nicht praktikabel ist – etwa in unwegsamem Gelände, in abgelegenen Liegenschaften oder bei sehr dicken Kellermauern.

_____________________________________________________

Trend 3: Datenpotenzial nutzen mit Data Analytics:

_____________________________________________________

Mit der Verbreitung des sensorbasierten IoT wächst auch das Interesse an Lösungen, um die erfassten Daten zu analysieren, dynamisch zu visualisieren und langfristig zu speichern. Neben einfach zu bedienenden Plattformen wie beispielsweise Datacake, bei denen man sich selbst ohne Programmierung Dashboards erstellen kann, werden in Zukunft zunehmend Speziallösungen angeboten, mit denen man vor allem eine spezifische Aufgabe gut erfüllen kann. Dies kann die Steuerung von Straßenbeleuchtung oder das Facility Management sein.

Eine steigende Nachfrage verzeichnen auch Geschäftsanalyse-Dienste wie Microsofts Power BI. Sie helfen dabei, große Mengen an komplexen Daten aus unterschiedlichen Quellen automatisiert zu verarbeiten. Bei den großen Anbietern findet man leistungsfähige Dienste in den Bereichen Data Analytics und Data Insights. Der Netzwerk-Server „The Things Stack“ führt die Nutzer direkt zu Amazon Web Service (AWS), wo der „The Things Stack AWS Launcher“ eine einfache Lösung bietet. Wer professionelle Business-Applikationen wünscht, die sich in die bestehende Software-Infrastruktur integrieren lassen, wird sich die Microsoft Cloud ansehen.

Die IoT Edge Plattform BITMOTECOsystem schafft es mittels einer großen Anzahl von Schnittstellen, interner Datenbank, Analysetools und Visualisierungssoftware, dass auch Betriebe mit wenig Knowhow IoT effektiv nutzen können und Sensordaten im gesamten Firmennetzwerk zur Verfügung stehen. Die Integration von Sensoren und leicht bedienbaren IoT-Plattformen wie BITMOTECOsystem in den laufenden Produktionsprozess von Mittelstandsunternehmen eröffnet ein enormes Potenzial. Die Plattformen können sehr viele Aufgaben wie die Füllstandsüberwachung übernehmen und so rechtzeitig alarmieren, um Produktionsausfälle zu vermeiden. Auf Dauer lassen sich so auch Daten sammeln. Auf deren Basis kann die Plattform entweder über einen Alarm bei Grenzwertüberschreitung oder über den durchschnittlichen Verbrauch eine automatische Meldung an den Einkauf schicken. So kann dieser rechtzeitig eine neue Bestellung auslösen, Überbestand vermeiden und Platz und Ressourcen schonen.“

_____________________________________________________

Lieferengpässe führen zu höheren Preisen.

_____________________________________________________

Der Chipmangel wird im kommenden Jahr bestehen bleiben. Er trifft nicht nur die Autoindustrie, sondern wirkt sich auch auf die Verfügbarkeit für IoT-Sensorik aus. Die Folge der Engpässe sind spürbare Preissteigerungen. Es kann auch weiterhin zu Lieferengpässen kommen wie schon im Jahr 2021. Wir versuchen, die Situation abzufedern und sind im engen Austausch mit unseren Kunden, um beispielsweise alternative Produkte zu empfehlen. Bei zeitkritischen Projekten suchen wir nach Lösungen und bemühen uns Wege aufzuzeigen. Durch den Bau einer neuen Firmenzentrale im thüringischen Schimberg werden wir bald ein deutlich größeres Lager für unsere Produkte haben und können im IoT-Shop dadurch in Zukunft besser auf Engpässe reagieren.

Security-Prognosen

Datenschutz, Digitale Kommunikation,

Embedded Software und Deep Fakes

Was kommt auf Unternehmen und Verbraucher im weiteren Verlauf von 2022/2023 zu? Welche Schritte sollten aktuell unternommen werden? Experten geben ihre Einschätzungen zu den Bereichen Datenschutz, Digitale Kommunikation, Embedded Software und Deep Fakes

Tamir Bechor

Neuen Schwachstellen im Internet der Dinge kommt man nur branchenübergreifend, gemeinnützig und mit staatlicher Hilfe bei.

Von Dr. Tamir Bechor, Mitgründer von CYMOTIVE Technologies

Immer mehr Gebrauchsgegenstände, beispielsweise Autos, werden in Zukunft Embedded Software enthalten, um ihren internen Funktionszustand zu erfassen und mit der äußeren Umgebung zu interagieren. Damit verbunden treten im Internet der Dinge in rasantem neue Schwachstellen zutage, was immer mehr Cyberkriminelle anlockt. Das bedeuten hohe Risiken für die Sicherheit und die Privatsphäre der Verbraucher.

Cybersicherheit darf nicht länger eine innerbetriebliche Angelegenheit sein. Vorausschauende Unternehmen heben ihre Marken von anderen ab, indem sie auf effektive Partnerschaften setzen. Die damit entstehenden Verbünde sollten branchenübergreifend, gemeinnützig und mit staatlicher Hilfe tätig werden, um Vorfälle zu erkennen und angemessen zu reagieren. In der Öffentlichkeit geben sie ein klares Bekenntnis zur Bedeutung des Aufbaus und der Erhaltung Digitalen Vertrauens ab.

Helmut Semmelmayer

Von Remote Work bis New Normal: Informationssicherheit in der Cloud bleibt problematisch

Von Helmut Semmelmayer, Senior Manager Channel Sales, tenfold Software GmbH

Die Absicherung von hybriden Arbeitsumgebungen bleibt auch 2022 problematisch. Die Pandemie hat den Einsatz von Cloud-Diensten in den letzten beiden Jahren stark vorangetrieben. Viele Unternehmen waren plötzlich gezwungen, Lösungen zu finden, um trotz weitgehender Home-Office-Regelungen gemeinsames Arbeiten und gegenseitigen Austausch weiter zu ermöglichen. Dass Fragen der Sicherheit und des Datenschutzes in dieser außergewöhnlichen Lage zunächst in den Hintergrund treten, ist verständlich. Es wäre jedoch fatal, diese langfristig zu ignorieren, zumal sich die Bedrohungslage durch Ransomware & Co. in jüngster Vergangenheit verschärft hat.

Desto wichtiger ist es, den Überblick über geteilte Daten und neu angelegte Zugänge so schnell wie möglich zurückzugewinnen. Zur sicheren Verwaltung hybrider Arbeitsumgebungen braucht es dabei zwingend automatisierte Lösungen. Andernfalls sorgt die parallele Pflege von Cloud-Diensten und lokalen Systemen für Chaos und Sicherheitslücken. Eine Software für Benutzer- und Berechtigungsverwaltung kann sicherstellen, dass sensible Daten in der Cloud vor unberechtigten Zugriffen geschützt sind.

Philippe Kubinga

Pro Zero-Trust-Netzwerke

und Authentifizierung von Videos

Von Philippe Kubinga, Regional Director Middle Europe, Axis Communications

Ich sehe für dieses Jahr zwei große Sicherheitstrends, und zwar zum einen die Entwicklung zu Zero-Trust-Netzwerken. Diese laufen zwar schon seit einigen Jahren, haben sich aber 2021 enorm verbreitet. Die flexiblen Arbeitsweisen tragen dazu bei, dass mehr unternehmensinterne Geräte über das öffentliche Internet als jemals zuvor miteinander verbunden sind. Das hat zur Folge, dass das Sicherheitsprofil jedes Geräts und jede Anwendung bei einer neuen Netzwerkverbindung neu zu bewerten ist. Das hat bedeutende Wirkungen auf die Videoüberwachung. Signierte Firmware, regelmäßige Softwareupdates, sicheres Booten, Datenverschlüsselung und eine gesicherte Digitale Identität werden von ‚Nice-to-haves‘ zu ‚Must-haves‘.

Der zweite Trend ist die stärkere Authentifizierung von Videomaterial. Die Echtheit von Videomaterial ist angesichts immer raffinierterer Manipulationen und Deep Fakes immer schwieriger festzustellen. Ein Videostream benötigt zum Zeitpunkt der Aufnahme unbedingt eine Digitale Signatur, die den Nachweis erbringt, dass das Video von einer bestimmten Kamera aufgenommen und seitdem nicht verändert wurde. Die Sicherheitsbranche sollte in diesem Jahr initiativ werden, um die Sicherung der Authentizität von Videomaterial zu standardisieren.

Gerhard Zehethofer

Passwortlose Authentifizierung und das digitale Portemonnaie sind auf dem Vormarsch

Von Gerhard Zehethofer, Vice President IoT & Technology Partnerships, Forge Rock

Im Bereich der passwortlosen Authentifizierung kommt es 2022 zu spannenden Entwicklungen. Es werden erste Standards und Guidelines eingeführt, die das Speichern und Teilen von Passwörtern vollständig ersetzen. Die wachsende Nutzung passwortloser Authentifizierungsmethoden lässt neue Herausforderungen entstehen. So ist zum Beispiel der Login über ein Passwort, das von mehreren Personen im gleichen Haushalt genutzt wird, nicht mehr möglich. Es braucht daher Familienkonten mit individuellen Zugängen für jedes Familienmitglied. Die Anbieter von Diensten, zum Beispiel Pay TV, sind hier gefordert, eine Lösung anzubieten.

Ein weiterer Punkt, mit dem wir vor einem Jahr noch nicht gerechnet hätten, ist die verbreitete Nutzung Digitaler Impfpässe. Angesichts der Notwendigkeit, in der Pandemie schnell zu handeln, wurden die Bürger beim Thema ‚Digitale Speicherung persönlicher Daten‘ vor vollendete Tatsachen gestellt. Dieses Vorgehen bewirkt in unseren Augen einen Paradigmenwechsel. Dies gilt auch für Institutionen, in denen personenbezogene Daten eine Rolle spielen.

Mithilfe neuester Entwicklungen in den Bereichen maschinelles Lernen und Künstlicher Intelligenz wird das Digitale Portemonnaie immer mehr das Tragen realer Dokumente auch in Deutschland ersetzen.

Phil Leatham

Agile Methoden und kontinuierliche Checks

für Cloud-Security

Von Phil Leatham, Senior Account Executive, YesWeHack Deutschland

Corona hat die Entwicklung zu einer virtuellen Welt beschleunigt. Nach eCommerce und hybriden Arbeitsmodellen ziehen 2022 die Bürgerservices in Sachen Digitalisierung nach. Und alle setzen auf die Cloud, die in Sachen Skalierbarkeit und Sicherheit unschlagbar ist. Doch Cloud-Security ist nicht alles. Auch die Anwendungen, die auf der Cloud basieren, müssen sicher sein. Die damit verbundenen besonderen Herausforderungen lauten:

- Anwendungen müssen so offen wie möglich sein, um Zugriff von überall zu ermöglichen. Das macht sie allerdings auch angreifbarer für Hacker, die einerseits immer globaler vernetzt als auch lokaler aktiv sind.

- Release-Zyklen von sechs Monaten oder länger, zu denen jeweils ein einmaliger Penetration-Test durchgeführt wird, sind überholt. Neue Features oder Bug Fixes müssen schnell veröffentlicht und kontinuierlich überprüft werden.

Unternehmen und Kommunen, die auf agile Methoden für das Schwachstellenmanagement und externe Partner setzen, sind für 2022 gut aufgestellt.

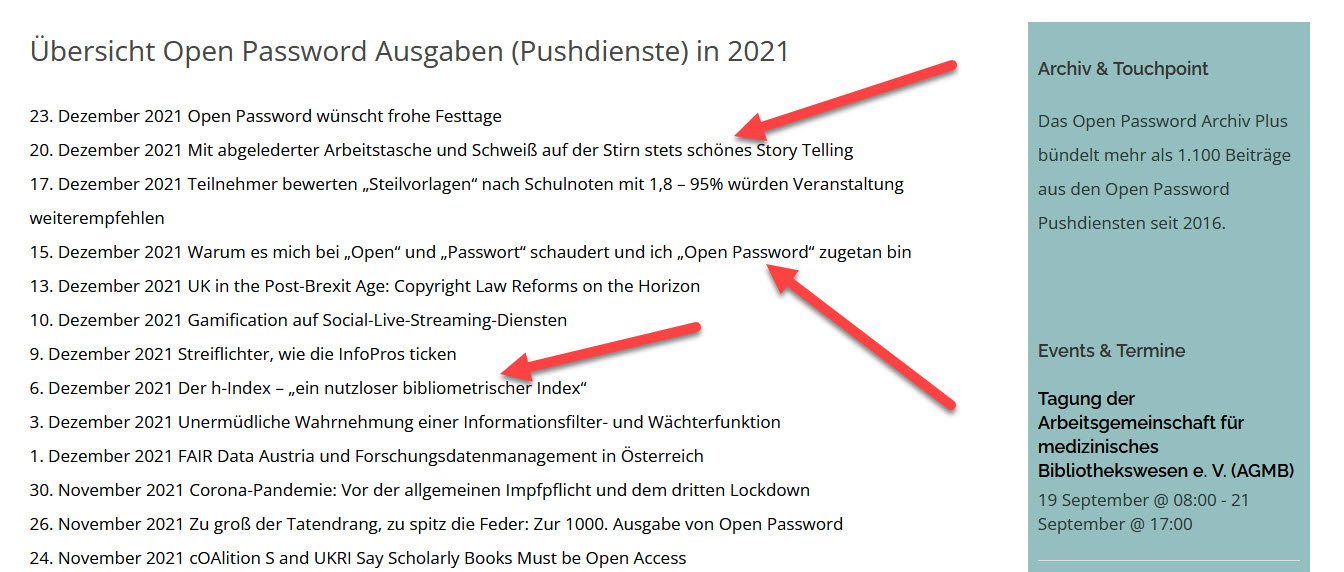

Open Password

Forum und Nachrichten

für die Informationsbranche

im deutschsprachigen Raum

Neue Ausgaben von Open Password erscheinen dreimal in der Woche.

Wer den E-Mai-Service kostenfrei abonnieren möchte – bitte unter www.password-online.de eintragen.

Die aktuelle Ausgabe von Open Password ist unmittelbar nach ihrem Erscheinen im Web abzurufen. www.password-online.de/archiv. Das gilt auch für alle früher erschienenen Ausgaben.

International Co-operation Partner:

Outsell (London)

Business Industry Information Association/BIIA (Hongkong)

Anzeige

FAQ + Hilfe